Stories

-

![هدنة مؤقتة بين حزب الله وإسرائيل]()

هدنة مؤقتة بين حزب الله وإسرائيل

RT STORIES

نتنياهو: لدينا فرصة لاتفاق سلام تاريخي مع لبنان لأننا غيّرنا موازين القوى

![نتنياهو: لدينا فرصة لاتفاق سلام تاريخي مع لبنان لأننا غيّرنا موازين القوى]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

آيزنكوت وليبرمان يهاجمان وقف النار في لبنان: عجز سياسي وتكرار لسيناريوهات حكومة 7 أكتوبر

![آيزنكوت وليبرمان يهاجمان وقف النار في لبنان: عجز سياسي وتكرار لسيناريوهات حكومة 7 أكتوبر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

النص الكامل لاتفاق وقف إطلاق النار بين لبنان وإسرائيل

![النص الكامل لاتفاق وقف إطلاق النار بين لبنان وإسرائيل]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

دخول الهدنة بين لبنان وإسرائيل حيز التنفيذ

![دخول الهدنة بين لبنان وإسرائيل حيز التنفيذ]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قبل وقف إطلاق النار.. حزب الله يعلن عن استهداف منصات ومواقع للجيش الإسرائيلي

![قبل وقف إطلاق النار.. حزب الله يعلن عن استهداف منصات ومواقع للجيش الإسرائيلي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وكالة الأنباء اللبنانية: خروقات إسرائيلية بعد بدء الهدنة وقواتها تقصف منطقتي الخيام ودبين

![وكالة الأنباء اللبنانية: خروقات إسرائيلية بعد بدء الهدنة وقواتها تقصف منطقتي الخيام ودبين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إطلاق نار كثيف في الضاحية الجنوبية احتفالا بدخول وقف إطلاق النار حيز التنفيذ

![إطلاق نار كثيف في الضاحية الجنوبية احتفالا بدخول وقف إطلاق النار حيز التنفيذ]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي يعلن عن آخر غاراته قبل وقف إطلاق النار

![الجيش الإسرائيلي يعلن عن آخر غاراته قبل وقف إطلاق النار]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة مؤقتة بين حزب الله وإسرائيل]() هدنة مؤقتة بين حزب الله وإسرائيل

هدنة مؤقتة بين حزب الله وإسرائيل

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

كم دفعت شركة الوليد بن طلال للاستحواذ على نادي الهلال السعودي؟

![كم دفعت شركة الوليد بن طلال للاستحواذ على نادي الهلال السعودي؟]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ميسي يستحوذ رسميا على ملكية فريق إسباني

![ميسي يستحوذ رسميا على ملكية فريق إسباني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"ألغى ركلة جزاء بالتليفون".. أزمة تحكيمية بدوري المحترفين المصري بسبب تصرف غريب للحكم

!["ألغى ركلة جزاء بالتليفون".. أزمة تحكيمية بدوري المحترفين المصري بسبب تصرف غريب للحكم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الروسي تشوبانوف يحصد ذهبية بطولة أوروبا للجودو في تبليسي

![الروسي تشوبانوف يحصد ذهبية بطولة أوروبا للجودو في تبليسي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مدرب منتخب فرنسا يؤكد نهاية موسم إيكيتيكي مع ليفربول وغيابه عن كأس العالم

![مدرب منتخب فرنسا يؤكد نهاية موسم إيكيتيكي مع ليفربول وغيابه عن كأس العالم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الوليد بن طلال يستحوذ على نادي الهلال السعودي

![الوليد بن طلال يستحوذ على نادي الهلال السعودي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تأهل فرايبورغ وبراغا وثنائي إنجليزي للمربع الذهبي في الدوري الأوروبي

![تأهل فرايبورغ وبراغا وثنائي إنجليزي للمربع الذهبي في الدوري الأوروبي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رئيس "الفيفا" يؤكد مشاركة إيران في كأس العالم 2026

![رئيس "الفيفا" يؤكد مشاركة إيران في كأس العالم 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

صفقة تاريخية.. الوليد بن طلال يقترب من الاستحواذ على الهلال

![صفقة تاريخية.. الوليد بن طلال يقترب من الاستحواذ على الهلال]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

في دقيقة واحدة.. إنجاز استثنائي في التحديات البدنية يهز الأرقام القياسية

![في دقيقة واحدة.. إنجاز استثنائي في التحديات البدنية يهز الأرقام القياسية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بعد الإقصاء الأوروبي.. قرار ناري في ريال مدريد

![بعد الإقصاء الأوروبي.. قرار ناري في ريال مدريد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

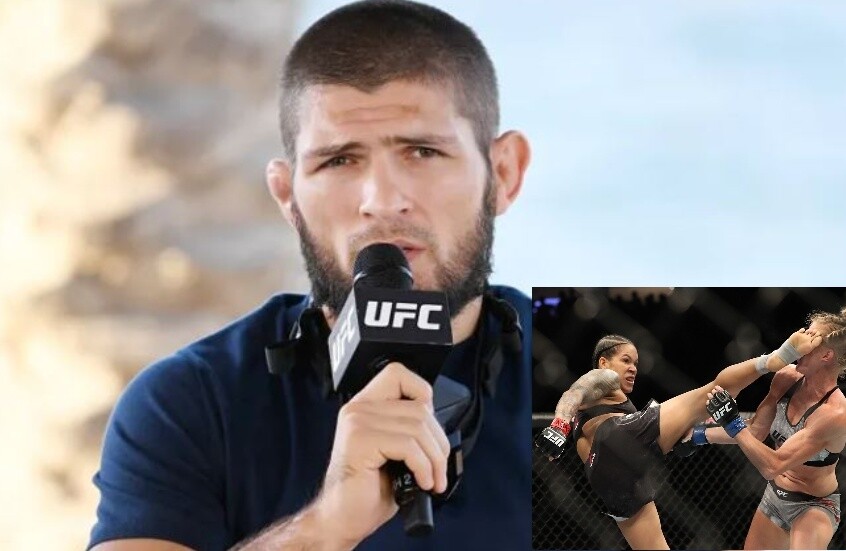

تصريحات نورمحمدوف عن النساء تثير ردود فعل واسعة

![تصريحات نورمحمدوف عن النساء تثير ردود فعل واسعة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قمة عربية مرتقبة في أمريكا.. هل ينجح العراق ومصر باللقاء قبل مونديال 2026؟

![قمة عربية مرتقبة في أمريكا.. هل ينجح العراق ومصر باللقاء قبل مونديال 2026؟]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أسعار تنهار قبل البطولة.. أزمة في مدن مونديال 2026

![أسعار تنهار قبل البطولة.. أزمة في مدن مونديال 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

صدامات نارية.. تعرف على مباريات نصف النهائي في دوري الأبطال

![صدامات نارية.. تعرف على مباريات نصف النهائي في دوري الأبطال]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بعد خطأ فادح لحارس بايرن.. أردا غولر يسجل أسرع هدف في دوري أبطال أوروبا هذا الموسم

![بعد خطأ فادح لحارس بايرن.. أردا غولر يسجل أسرع هدف في دوري أبطال أوروبا هذا الموسم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بايرن ميونخ يطيح بريال مدريد خارج دوري أبطال أوروبا ويبلغ المربع الذهبي

![بايرن ميونخ يطيح بريال مدريد خارج دوري أبطال أوروبا ويبلغ المربع الذهبي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أرسنال يتعادل مع سبورتنغ لشبونة ويصعد لمواجهة أتلتيكو في نصف نهائي دوري الأبطال

![أرسنال يتعادل مع سبورتنغ لشبونة ويصعد لمواجهة أتلتيكو في نصف نهائي دوري الأبطال]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تحذير بسبب "العلم الأوكراني".. لاعبة روسية تواجه عقوبة محتملة

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

ماتفينكو: أردوغان يعرض إسطنبول لمواصلة المفاوضات حول التسوية في أوكرانيا

![ماتفينكو: أردوغان يعرض إسطنبول لمواصلة المفاوضات حول التسوية في أوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مقاطعة زابوروجيه.. دبابة "تي-90 إم" الروسية تستهدف معقلا للقوات الأوكرانية

#اسأل_أكثر #Question_MoreRT STORIES

ضربات أوكرانية تستهدف محيط محطة زابوروجيه النووية وإنيرغودار

![ضربات أوكرانية تستهدف محيط محطة زابوروجيه النووية وإنيرغودار]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إصابة قبطان ناقلة نفط ترفع علم ليبيريا بعد تعرضها لهجوم أوكراني في المياه الإقليمية الروسية

![إصابة قبطان ناقلة نفط ترفع علم ليبيريا بعد تعرضها لهجوم أوكراني في المياه الإقليمية الروسية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

عضو في حزب فنلندي يحذر: ميلوني تقود إيطاليا نحو حرب مع روسيا

![عضو في حزب فنلندي يحذر: ميلوني تقود إيطاليا نحو حرب مع روسيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية: استهداف مواقع تصنيع صواريخ مجنحة ومسيرات ومنشآت للطاقة في أوكرانيا

![الدفاع الروسية: استهداف مواقع تصنيع صواريخ مجنحة ومسيرات ومنشآت للطاقة في أوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قائمة روسية بمصانع مسيرات أوكرانية في أوروبا تشعل جدلا في ألمانيا

![قائمة روسية بمصانع مسيرات أوكرانية في أوروبا تشعل جدلا في ألمانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

القوات الروسية تدمر طائرات F-16 وميراج في مقاطعة كيروفوغراد

![القوات الروسية تدمر طائرات F-16 وميراج في مقاطعة كيروفوغراد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"نوفوستي": دول البلطيق تسلم أوكرانيا عشرات الآلاف من المسيرات ومكوناتها خلال أشهر

!["نوفوستي": دول البلطيق تسلم أوكرانيا عشرات الآلاف من المسيرات ومكوناتها خلال أشهر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

روسيا.. اعتقال مواطنين في القرم خططا لهجوم إرهابي بتحريض أوكراني

![روسيا.. اعتقال مواطنين في القرم خططا لهجوم إرهابي بتحريض أوكراني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مقتل شخصين بينهما طفلة بهجوم مسيرات في جنوب روسيا

![مقتل شخصين بينهما طفلة بهجوم مسيرات في جنوب روسيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نائب أوكراني يعترف بعجز كييف: لا نملك وسيلة لإجبار الفارين من التجنيد على العودة!

![نائب أوكراني يعترف بعجز كييف: لا نملك وسيلة لإجبار الفارين من التجنيد على العودة!]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

روته: توريدات الأسلحة الأمريكية إلى أوكرانيا مستمرة

![روته: توريدات الأسلحة الأمريكية إلى أوكرانيا مستمرة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رئيس الاستخبارات الخارجية الروسية: روسيا أثبتت مرارا رغبتها بإحلال السلام في أوكرانيا

![رئيس الاستخبارات الخارجية الروسية: روسيا أثبتت مرارا رغبتها بإحلال السلام في أوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية: دول أوروبا تتجه نحو التصعيد بقرارها زيادة إنتاج المسيرات لأوكرانيا

![الدفاع الروسية: دول أوروبا تتجه نحو التصعيد بقرارها زيادة إنتاج المسيرات لأوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

وزير الدفاع الإسرائيلي يهدد إيران: الأهداف التي لم نهاجمها بعد أشد وطأة

![وزير الدفاع الإسرائيلي يهدد إيران: الأهداف التي لم نهاجمها بعد أشد وطأة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أمير قطر ورئيس وزراء باكستان يبحثان التطورات الإقليمية ويدعمان مساعي التهدئة وتعزيز أمن المنطقة

![أمير قطر ورئيس وزراء باكستان يبحثان التطورات الإقليمية ويدعمان مساعي التهدئة وتعزيز أمن المنطقة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

البيت الأبيض متفائل باتجاه التوصل إلى اتفاق مع إيران لضمان عدم امتلاكها للسلاح النووي

![البيت الأبيض متفائل باتجاه التوصل إلى اتفاق مع إيران لضمان عدم امتلاكها للسلاح النووي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإيراني: إنتاج المسيرات ارتفع 10 أضعاف منذ حرب الـ12 يوما

![الجيش الإيراني: إنتاج المسيرات ارتفع 10 أضعاف منذ حرب الـ12 يوما]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إجئي: زمام المبادرة على جميع الجبهات بما فيها هرمز بيد إيران

![إجئي: زمام المبادرة على جميع الجبهات بما فيها هرمز بيد إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مستشار المرشد الإيراني: مستعدون لحرب طويلة بخلاف الأمريكيين.. ومضيق هرمز خط أحمر حتى استعادة الحقوق

![مستشار المرشد الإيراني: مستعدون لحرب طويلة بخلاف الأمريكيين.. ومضيق هرمز خط أحمر حتى استعادة الحقوق]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الصين تحث إيران على فتح مضيق هرمز

![الصين تحث إيران على فتح مضيق هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لحظة بلحظة.. "هدنة المضيق" متماسكة بين طهران وواشنطن والحصار مستمر وسط مساع لصفقة تعيد تشكيل المشهد

![لحظة بلحظة.. "هدنة المضيق" متماسكة بين طهران وواشنطن والحصار مستمر وسط مساع لصفقة تعيد تشكيل المشهد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إيران والوسيط الباكستاني يناقشان الخميس تفاصيل الرسائل المتبادلة بين طهران وواشنطن

![إيران والوسيط الباكستاني يناقشان الخميس تفاصيل الرسائل المتبادلة بين طهران وواشنطن]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ABC News نقلا عن مسؤولين: واشنطن وطهران تقتربان من جولة مفاوضات مباشرة جديدة قبل انتهاء الهدنة

![ABC News نقلا عن مسؤولين: واشنطن وطهران تقتربان من جولة مفاوضات مباشرة جديدة قبل انتهاء الهدنة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

لبنان تحت النيران الإسرائيلية

RT STORIES

جنوب لبنان.. آثار الدمار الذي لحق ببلدة رومين نتيجة غارة إسرائيلية

#اسأل_أكثر #Question_MoreRT STORIES

السفير الأمريكي في لبنان يلتقي ترامب وروبيو ويؤكدان دعم جهود بيروت لحصر السلاح بيد الدولة

![السفير الأمريكي في لبنان يلتقي ترامب وروبيو ويؤكدان دعم جهود بيروت لحصر السلاح بيد الدولة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

سلسلة غارات إسرائيلية على جنوب وشرق لبنان.. تدمير آخر جسور الليطاني ومقتل شخصين

![سلسلة غارات إسرائيلية على جنوب وشرق لبنان.. تدمير آخر جسور الليطاني ومقتل شخصين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي ينشر مشاهد لتدمير بنية تحتية "تابعة" لحزب الله

#اسأل_أكثر #Question_MoreRT STORIES

جنوب لبنان.. غارات جوية إسرائيلية على جسر القاسمية

#اسأل_أكثر #Question_MoreRT STORIES

هيئة البث الإسرائيلية: محاولة إجراء مكالمة ثلاثية بين نتنياهو وعون وروبيو قد تقرب من وقف إطلاق النار

![هيئة البث الإسرائيلية: محاولة إجراء مكالمة ثلاثية بين نتنياهو وعون وروبيو قد تقرب من وقف إطلاق النار]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

خلاف حول حقيقة الاتصال المرتقب بين عون ونتنياهو.. مصادر تؤكد وجود وساطة وقصر بعبدا يتبرأ

![خلاف حول حقيقة الاتصال المرتقب بين عون ونتنياهو.. مصادر تؤكد وجود وساطة وقصر بعبدا يتبرأ]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مسؤولون إسرائيليون: العملية في جنوب لبنان ستستمر حتى نهر الليطاني وإنشاء منطقة عازلة

![مسؤولون إسرائيليون: العملية في جنوب لبنان ستستمر حتى نهر الليطاني وإنشاء منطقة عازلة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وكالة: مصدر رسمي لبناني ينفي أي اتصال مرتقب مع الجانب الإسرائيلي

![وكالة: مصدر رسمي لبناني ينفي أي اتصال مرتقب مع الجانب الإسرائيلي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

هيئة البث الإسرائيلية: الجيش لم يتلق حتى الآن أي تعليمات لوقف النار مع لبنان

![هيئة البث الإسرائيلية: الجيش لم يتلق حتى الآن أي تعليمات لوقف النار مع لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مراسلنا: تجدد الاشتباكات في بنت جبيل وحزب الله يعلن استهداف مواقع إسرائيلية

![مراسلنا: تجدد الاشتباكات في بنت جبيل وحزب الله يعلن استهداف مواقع إسرائيلية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب: ستعقد الخميس محادثات بين إسرائيل ولبنان وسيتحدث زعيما البلدين للمرة الأولى منذ 34 عاما

![ترامب: ستعقد الخميس محادثات بين إسرائيل ولبنان وسيتحدث زعيما البلدين للمرة الأولى منذ 34 عاما]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لحظة بلحظة.. تصعيد إسرائيلي متواصل في لبنان على وقع مفاوضات واشنطن

![لحظة بلحظة.. تصعيد إسرائيلي متواصل في لبنان على وقع مفاوضات واشنطن]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بنت جبيل تشتعل… معارك "وجها لوجه" والمدينة تتحول إلى ساحة اختبار عسكري مفتوح

![بنت جبيل تشتعل… معارك "وجها لوجه" والمدينة تتحول إلى ساحة اختبار عسكري مفتوح]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_Moreلبنان تحت النيران الإسرائيلية

-

فيديوهات

RT STORIES

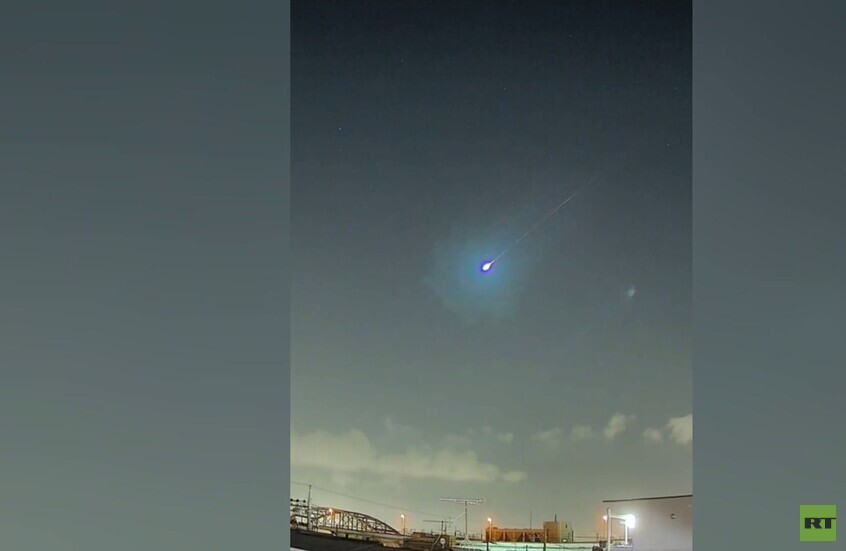

اليابان.. لقطات مميزة لسقوط نيزك بالقرب من مدينة كاواساكي

#اسأل_أكثر #Question_MoreRT STORIES

دخول "تويوتا" إلى عالم كرة السلة بالروبوت الذكي

#اسأل_أكثر #Question_MoreRT STORIES

شاهد.. دبابة روسية محصنة ضد المسيرات تدمر مواقع أوكرانية في خاركوف

#اسأل_أكثر #Question_MoreRT STORIES

الولايات المتحدة.. مشاهد لقطار شحن خرج عن مساره في مدينة نورث بيرغن

#اسأل_أكثر #Question_MoreRT STORIES

الصين.. ظاهرة "الدموع الزرقاء" الساحرة على سواحل ريتشاو

#اسأل_أكثر #Question_MoreRT STORIES

الصين.. روبوتات شبيهة بالبشر تخطف الأنظار في معرض تقني بهونغ كونغ

#اسأل_أكثر #Question_Moreفيديوهات

"البقاء دائما خطوة إلى الأمام".. خبيرة: الذكاء الاصطناعي يمكنه اختراق كلمات المرور في دقائق معدودة

أصبح الذكاء الاصطناعي أداة تسرع من عملية اختراق كلمات المرور، حيث يساعد القراصنة على تخمين التركيبة الصحيحة، حتى وإن كانت معقدة للغاية، في غضون دقائق معدودة.

وقالت المهندسة التحليلية في شركة "غازإنفورم سيرفيس" يكاترينا إيديمسكايا: "الذكاء الاصطناعي يعمل على تسريع اختراق كلمات المرور بشكل كبير. الخوارزميات الحديثة، مثل PassGAN، التي تم تدريبها على قواعد بيانات ضخمة من المعلومات المسربة، قادرة على توقع التركيبات المحتملة لكلمات المرور بدقة عالية".

وأضافت: "نتيجة لذلك، حتى كلمات المرور المعقدة، إذا كانت تتبع أنماطا شائعة، يمكن اختراقها في غضون دقائق. وهذا يجعل الحماية التقليدية غير موثوقة ويجبر المستخدمين على الانتقال إلى طرق أكثر تقدمًا للحماية".

بالإضافة إلى ذلك، يتيح الذكاء الاصطناعي للمتسللين غير الخبراء تنفيذ عمليات اختراق معقدة. على سبيل المثال، يمكنه تحليل كميات هائلة من البيانات بسرعة وتحديد نقاط الضعف في أنظمة الأمان: في السابق، كان اكتشاف الثغرات الأمنية في الشركات الكبيرة يستغرق أسابيع، بينما يمكن للذكاء الاصطناعي تحديدها في ثوان ويقترح على الفور أفضل طرق الاختراق. كما تساعد الشبكات العصبية المجرمين على البقاء غير مرئيين من خلال تغيير البصمات الرقمية.

ويعمل الذكاء الاصطناعي أيضا على تحسين هجمات التصيد الاحتيالي (Phishing): حيث يقوم بإنشاء رسائل خالية من الأخطاء، مما يصعب تمييزها عن الرسائل الرسمية من البنوك أو الهيئات الحكومية أو الشركات.

وأشارت الخبيرة إلى أن روبوتات الدردشة المدعومة بالذكاء الاصطناعي قادرة على إجراء محادثات في الوقت الفعلي، مع التكيف مع أسلوب تواصل الضحية، مما يزيد بشكل كبير من احتمالية نجاح الخداع.

وتوصي إيديمسكايا: "للحماية من التهديدات الجديدة، يجب اتباع نهج شامل. من المهم استخدام كلمات مرور معقدة وفريدة من نوعها ومديري كلمات المرور، وتفعيل المصادقة الثنائية، وتحديث البرامج بانتظام لإغلاق أي ثغرات أمنية محتملة. كما يجب الانتباه إلى النظافة الرقمية – التحقق من مرسلي الرسائل، وعدم النقر على الروابط المشبوهة، واستخدام الأدوات التي تمنع التصيد الاحتيالي".

وأضافت الخبيرة أن دور الشبكات العصبية في مجال الأمن السيبراني سيزداد في السنوات القادمة سواء في الهجمات أو في الحماية: "لقد غير الذكاء الاصطناعي بالفعل عالم الأمن السيبراني، ودوره في الهجمات والحماية سيستمر في النمو. الشيء الرئيسي هو عدم الاسترخاء والبقاء دائمًا خطوة إلى الأمام".

المصدر: RT

إقرأ المزيد

روسيا.. الذكاء الاصطناعي يساعد في اكتشاف شبكة احتيال

أعلنت المتحدثة باسم وزارة الداخلية الروسية إيرنا فولك أن قوات الأمن الروسية تمكنت من اكتشاف شبكة من المحتالين تستخدم خوادم افتراضية في أوروبا للتحكم في المكالمات عن بعد.

علماء: الاعتماد المفرط على روبوتات الدردشة عادة ضارة

أجرى مختبر MIT الإعلامي وشركة OpenAI دراسة مشتركة لتحليل تأثير استخدام روبوتات الدردشة القائمة على الذكاء الاصطناعي مثل ChatGPT على الرفاهية العاطفية والاجتماعية للمستخدمين.

أكاديمي روسي: لا يمكن للذكاء الاصطناعي أن يحل محل العلماء

أكد الأكاديمي الروسي إيغور كالييف أن "المبادئ الأساسية للبحث عن قوانين في مجموعات البيانات يجب صياغتها أولا من قبل العلماء، ثم تدريب الذكاء الاصطناعي عليها".

اختبار ميزة جديدة تعتمد على الذكاء الاصطناعي في "إنستغرام"

ذكرت مواقع مهتمة بشؤون التقنية أن شركة "ميتا" بدأت باختبار ميزة جديدة تعتمد على الذكاء الاصطناعي في "إنستغرام".

عالم الهاكرز.. مخاطر الجرائم الإلكترونية

في العصر الرقمي، نحن نمضي الجزء الأكبر من حياتنا في الفضاء السيبراني. نتسوق عبر الإنترنت. نكون صداقات عبر الإنترنت، نعمل ونرتاح عبر الإنترنت.

التعليقات